דברו על לב ירושלים – דברים המתיישבים על הלב

מתוך קובץ המאמרים “שב דנחמתא“:

מתוך קובץ המאמרים “שב דנחמתא“:

ואין בזה איסור לשון הרע.

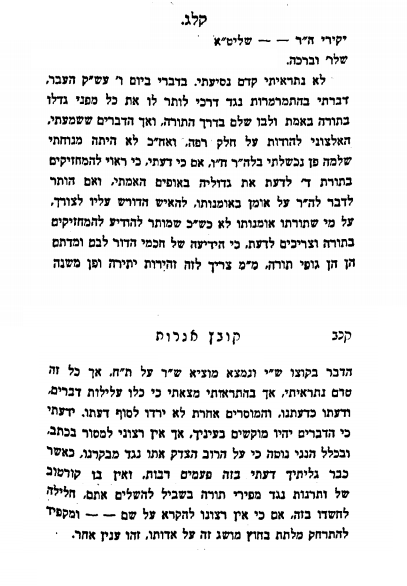

הנה צילום קובץ אגרות חזו”א חלק ג’ סימן קל”ג:

ר’ אליהו חיים רוזין, מי שהקים וייסד את ”השול” ביהמ”ד המרכזי של ברסלב במאה שערים, היה תלמידו המובהק של ר’ אברהם ב”ר נחמן, מעביר מסורת ברסלב. ר’ אברהם היה גר בא”י וכל שנה היה נוסע לאומן וכשפרצה מלחה”ע הראשונה הוא נתקע באומן לכמה שנים ובסוף נפטר שם. באחרית ימיו הוא אמר: “שיניתי את דעתי וכל העניין לבוא לאומן זה רק מחו”ל ולא מארה”ק ומה שאני כאן בארץ העמים זה עונש על כך שנסעתי” (יש לציין שאת כל תלמידיו הוא העמיד בתקופה זו בחו”ל).

(מפי נכדו הרב אליהו חיים רוזין)

מצו”ב הקלטות מתלמיד נוסף, ר’ לוי יצחק בנדר במפורש שאין חיוב לנסוע מארץ ישראל:

*

ניתן לראות הרחבה והסבר על הנושא בחוברת שפרסמנו כאן.

One of the many pressing stories that remains to be told from the Snowden archive is how western intelligence agencies are attempting to manipulate and control online discourse with extreme tactics of deception and reputation-destruction.

One of the many pressing stories that remains to be told from the Snowden archive is how western intelligence agencies are attempting to manipulate and control online discourse with extreme tactics of deception and reputation-destruction. It’s time to tell a chunk of that story, complete with the relevant documents.

Over the last several weeks, I worked with NBC News to publish a series of articles about “dirty trick” tactics used by GCHQ’s previously secret unit, JTRIG (Joint Threat Research Intelligence Group). These were based on four classified GCHQ documents presented to the NSA and the other three partners in the English-speaking “Five Eyes” alliance. Today, we at the Intercept are publishing another new JTRIG document, in full, entitled “The Art of Deception: Training for Online Covert Operations.”

By publishing these stories one by one, our NBC reporting highlighted some of the key, discrete revelations: the monitoring of YouTube and Blogger, the targeting of Anonymous with the very same DDoS attacks they accuse “hacktivists” of using, the use of “honey traps” (luring people into compromising situations using sex) and destructive viruses. But, here, I want to focus and elaborate on the overarching point revealed by all of these documents: namely, that these agencies are attempting to control, infiltrate, manipulate, and warp online discourse, and in doing so, are compromising the integrity of the internet itself.

Among the core self-identified purposes of JTRIG are two tactics: (1) to inject all sorts of false material onto the internet in order to destroy the reputation of its targets; and (2) to use social sciences and other techniques to manipulate online discourse and activism to generate outcomes it considers desirable. To see how extremist these programs are, just consider the tactics they boast of using to achieve those ends: “false flag operations” (posting material to the internet and falsely attributing it to someone else), fake victim blog posts (pretending to be a victim of the individual whose reputation they want to destroy), and posting “negative information” on various forums. Here is one illustrative list of tactics from the latest GCHQ document we’re publishing today:

Other tactics aimed at individuals are listed here, under the revealing title “discredit a target”:

Then there are the tactics used to destroy companies the agency targets:

GCHQ describes the purpose of JTRIG in starkly clear terms: “using online techniques to make something happen in the real or cyber world,” including “information ops (influence or disruption).”

Critically, the “targets” for this deceit and reputation-destruction extend far beyond the customary roster of normal spycraft: hostile nations and their leaders, military agencies, and intelligence services. In fact, the discussion of many of these techniques occurs in the context of using them in lieu of “traditional law enforcement” against people suspected (but not charged or convicted) of ordinary crimes or, more broadly still, “hacktivism”, meaning those who use online protest activity for political ends.

The title page of one of these documents reflects the agency’s own awareness that it is “pushing the boundaries” by using “cyber offensive” techniques against people who have nothing to do with terrorism or national security threats, and indeed, centrally involves law enforcement agents who investigate ordinary crimes:

From The Intercept, here.